Pour poser le sujet, nous avons organisé un débat mouvant.

Les questions posées était :

- Doit-on se préoccuper de l’éthique du numérique ? (Vu le public, la question était plus là pour effectuer un tour de chauffe)

- Je n’ai rien à cacher : vrai ? pas vrai ?

- Il est impossible de se passer des GAFAM

En réserve nous avions aussi prévu ces questions :

- L’économie de la rente numérique est-elle juste ? (1 logiciel construit 1 fois, vendu 1 million de fois)

- Est-ce acceptable qu’une entreprise attaque en justice une ville ?

- Est-ce qu’un réseau social peut mettre en péril la démocratie ? (Enquête du Guardian sur le rôle de Facebook dans le Brexit)

Nous avons consigné sur post-it un certain nombre d’idées exprimées lors du débat.

Les voici présentées (sans ordre particulier) :

- Impuissance individuelle sur le sujet / démuni +++

- Rien à cacher car je ne fais rien d’illégal

- En Chine, personne n’a rien à cacher : c’est une différence fondamentale de civilisation (Note : la personne qui parle est chinoise)

- Toute collection de données permet le progrès

- Collecte massive d’information individuelle

- Intimité est différent de légal

- Commercialisation des données

- Mes opinions peuvent devenir illégales à l’avenir

- Pas de problème dans ma vie d’aujourd’hui

- avant l’informatique j’étais déjà surveillée / contrôlée !

- Être le plus authentique et juste (j’assume)

- Biais dans la réception et la perception des informations

- Je suis plus intelligente qu’un ordi

- Mes choix sont orientés par d’autres

- Tout le monde n’a pas le temps / l’énergie pour vérifier l’info

- Les alternatives aux GAFAM ne sont pas pratiques

- L’État passe par internet (impôts par exemple), je suis donc contrainte aux GAFAM

- Distinction des usages pro / perso

- J’ai compris mais je suis seule à vouloir changer

- Liberté de choisir un outil GAFAM ou une alternative

- Les autres moteurs de recherche fonctionnent mal

- Incohérence des actions personnelles

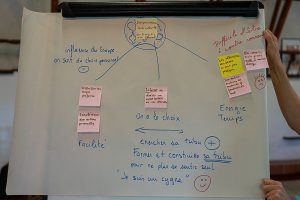

Structuration des idées et synthèse

Une fois les idées sur post-it récoltées, il a été proposé de structurer les idées : regrouper celles se ressemblant et faire des liens avec les idées connexes. Trois groupes se sont constitués naturellement, chacun produisant une synthèse.

Sujet Rien à cacher

La synthèse fait ressortir les grandes idées suivantes :

- Notion d’intimité numérique :

- Prendre conscience de son existence

- Un concept à apprendre, notamment aux enfants, comme « l’intimité tout court »

- Aujourd’hui ne sera pas demain :

- Prendre conscience que demain peut être différent (du point de vue de la société)

- Quid du droit à l’oubli ? (un disque dur n’oublie pas)

- Quid du droit au changement ?

- Quid du jugement ?

- Quel contre-pouvoir face aux données ?

- Réduction des horizons :

- Prendre conscience qu’un algorithme décide de ce que nous voyons

- Nécessité d’éducation sur le sujet

- Vigilance sur les possibilités de manipulation, le subliminal

Sujet Progrès et manipulation

La synthèse fait ressortir les grandes idées suivantes :

- Perte du libre arbitre :

- Perception ou réalité technique ?

- La technologie est-elle neutre ?

- Peut-on réduire le progrès au progrès technologique ?

- Et la mondialisation dans tout ça ?

Sujet Impuissance individuelle / trouver sa tribu

La synthèse fait ressortir les grandes idées suivantes :

- Influence du groupe, on sort du choix personnel

- C’est facile, on ne se pose pas de question

- Incohérence des actions personnelles

- Difficile d’être à contre-courant :

- Cela demande du temps et de l’énergie

- On a le choix :

- Chercher sa tribu

- Former et construire sa tribu pour ne plus se sentir seul

- Relire le Vilain Petit Canard : « je suis un cygne » 🙂

Merci

Un grand merci à Bastien Defives photographe pour ses clichés, toujours justes et vivants.

Suite

Passons aux biscuits à emporter !